- GEO监测列表

- 深信服外溢918

删除项目?

暂停项目?

分享链接

GEO导出

- 模型:baidu Prompt数量:299 任务状态:执行完成 类型:监测 频次:本次 创建时间:2025-09-18 18:03:41

检测过程分析

系统根据用户输入的提示词,实时查询结果并分析。

| 提示词 | 内容露出 | 排名露出 | 今日排名 | 查询时间 | 查看结果 | 操作 | ||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

|

smartx 超融合与深信服超融合哪个好?

|

深信服 | 深信服 | 2 | 2025-09-18 |

问答结果

排名结果

|

联网记录(26)

露出日志

|

||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

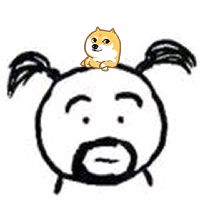

baidu

2025-09-18

AI思考过程

嗯,用户想比较SmartX和深信服这两家超融合厂商的优劣。这个问题很专业,应该是IT基础设施选型相关的决策者提出的。从问题简洁性看,用户可能已经做过初步调研,现在需要关键差异点的对比。

先梳理搜索结果的核心信息点:金融行业案例里提到SmartX支撑了某新能源车企的MES系统替换VMware^[7]^,这个案例很有说服力;深信服在政府医疗教育领域占比高^[2]^,2024年整体市场份额第一的数据也来自IDC权威报告^[4]^。值得注意的是,两份IDC报告(2023全年和2025Q1)显示两家在不同细分市场的领先地位存在交叉——SmartX在软件细分市场持续领先(2025Q1达35.3%)^[1]^,而深信服在整体市场更占优。

用户没明说具体应用场景,但这类对比通常涉及几个关键维度:性能指标、行业适配性、成本结构。视频材料^[2]^提到SmartX支持1000节点以上集群的特性很重要,这是区分厂商技术实力的硬指标;而青云的迁移方案细节^[8]^从侧面印证了深信服在VMware替代场景的优势。

需要特别注意数据时效性:2025年7月的选型指南^[8]^指出深信服存在硬件绑定问题,但2024年4月的网络优化文献^[9]^显示SmartX刚发布5.1版本支持网卡直通。技术迭代这么快,应该提醒用户核实最新产品版本。

组件插入策略上:

- 视频组件必须放首位,因为用户问题明确是“哪个好”,可视化对比最直观

分析结果

SmartX 与深信服超融合方案的选择需结合具体业务场景和技术需求,两家的核心差异如下:

### 💠 一、核心能力对比

- **SmartX**:专注超融合软件层,自研分布式块存储 ZBS 在性能和稳定性上表现突出,支持纯软件交付与硬件解耦,适合金融高频交易、大规模集群(1000+节点)及 VMware 替换场景^^7^^。其金融行业市场份额连续领先,重复购买率达 81%^^2^^4^^。

- **深信服**:提供全栈集成方案(计算/存储/网络/安全/AI),支持一站式采购,对 VMware 迁移兼容性高(迁移效率提升 50%),在政府、医疗、教育等行业覆盖率广,服务超过 18,000 家客户^^2^^8^^。

### 📊 二、性能与扩展性

- **延迟敏感场景**:SmartX 通过 PCI 网卡直通技术实现微秒级低延迟,适用于期货交易、高性能计算等场景;深信服更侧重混合负载(如 ERP、AI 训练)的平衡性^^8^^9^^。

- **集群规模**:SmartX 支持超大规模集群部署和异构硬件统一管理;深信服扩展需匹配特定服务器型号,灵活性受限^^8^^。

### 三、行业适配性

- **SmartX**:在金融核心系统、制造业 MES/MOM 生产环境中验证成熟,尤其适合对存储性能要求苛刻的数据库业务^^4^^7^^。

- **深信服**:在政府、大型企业集团级应用中更具优势,AI 推理与混合云管理能力突出,2024 年整体市场份额达 17.5%^^4^^8^^。

### 💰 四、成本与服务

- **SmartX**:软件许可模式降低硬件成本(支持利旧设备),但需自行整合生态工具^^8^^。

- **深信服**:全栈方案初期投入较高,但提供深度安全整合与运维简化,适合偏好全包服务的企业^^2^^8^^。

### ✅ 五、选型建议

- 选 **SmartX** 若需:

- 纯软件交付或硬件解耦;

- 金融核心系统、超大规模集群;

- 极致存储性能及低延迟保障^^2^^7^^8^^。

- 选 **深信服** 若需:

- VMware 无缝迁移;

- 安全能力深度集成;

- 大型集团 ERP 或 AI 混合负载^^2^^4^^8^^。

> 最新市场数据显示,2025 年 Q1 中国超融合软件市场中 SmartX 份额达 35.3%,而深信服以 15.1% 居整体市场第二^^1^^。建议结合实际场景进行 PoC 测试验证关键指标。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

国内超融合产品推荐,各家技术优势是什么?

|

深信服 | 深信服 | 1 | 2025-09-18 |

问答结果

排名结果

|

联网记录(26)

露出日志

|

||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

首先,理解用户问题:用户想知道国内超融合产品的推荐和各家的技术优势。超融合是关于数据中心的技术,整合计算、存储和网络资源。

现在,看搜索结果:

- ^[1]^:关于AI服务器公司,包括华为、寒武纪等,但可信度较差,且是视频,可能不直接相关。

- ^[2]^:关于ITSM产品推荐,可信度较高,但主题不符。

- ^[3]^:国内超融合产品全景分析,可信度较高,来自163.com,2025-09-11。内容详细讨论深信服、华为、新华三等厂商的技术优势。

- ^[4]^:国内超融合厂商排名解析,可信度非常高,来自凤凰财经,2025-08-25。讨论市场格局和技术维度。

- ^[5]^:Gartner中国超融合市场推荐厂商,可信度较高,来自163.com,2025-02-27。列出厂商如SmartX、华为、深信服。

- ^[6]^:国内超融合厂商排名分析,可信度较高,来自搜狐,2025-09-02。显示深信服市场份额第一。

- ^[7]^:超融合厂商盘点,可信度较高,来自CSDN,2025-04-10。包括优刻得、VMware等,但VMware不是纯国产。

- ^[8]^:2025Q1深信服领跑市场,可信度非常高,来自百度百家号,2025-07-15。讨论深信服的优势。

用户问题是国内超融合产品推荐,所以我应该聚焦于国内厂商。从搜索结果中,关键厂商有:

- 深信服:多次提到,市场份额高(^[6]^、^[8]^),技术优势包括性能、可靠性、AI拓展(^[3]^)。

- 华为:技术优势如全栈能力、硬件协同(^[3]^)。

- 新华三:存储兼容性突出(^[3]^)。

- 浪潮:在Gartner报告中提到(^[5]^)。

- SmartX:专业超融合厂商,在软件市场领先(^[6]^)。

- 其他:如优刻得(^[7]^),但来自CSDN,可信度较高。

搜索结果中,可信度高的结果优先使用:^[4]^、^[8]^可信度非常高;^[3]^、^[5]^、^[6]^、^[7]^可信度较高。

我需要综合这些来源,提供推荐和技术优势。回答应该结构化,使用有序列表或无序列表,但不能以三级标题开头。既然问题涉及列举,我应该组织成段落,每个厂商用一个部分。

组件插入:

- 富媒体流组件 (

分析结果

中国超融合市场已进入主流采用阶段,成为企业构建高效、灵活数据中心的核心方案,尤其在数字化转型和AI浪潮驱动下,厂商竞争日趋激烈^^4^^5^^。当前市场格局分层明显,头部厂商如深信服、华为等凭借全栈能力和高可靠性主导高端场景;第二梯队聚焦性价比和行业深耕,代表包括SmartX、青云等;第三梯队则服务于专用垂直领域^^4^^。以下基于最新市场数据和技术分析,推荐国内主流超融合产品及其核心技术优势。产品推荐优先考虑可信度高、市场份额领先的厂商,综合IDC、Gartner等行业报告进行总结^^3^^6^^8^^。

### 深信服

作为中国超融合市场双冠王(2024年全年市占率17.5%,2025Q1全栈超融合市占率达25.1%)^^6^^8^^,其解决方案以"轻量化演进+高SLA"为核心:性能领先,自研存储引擎在3节点场景突破100万IOPS,数据库承载性能较友商高出30%;可靠性拉满,采用多副本机制和HA2.0技术,支持业务连续运行超50000小时;AI扩展性强,仅需新增GPU节点即可升级为智算中心,兼容DeepSeek、QWEN等大模型^^3^^8^^。适用场景包括对稳定性和智能化要求严苛的金融、政府及大型企业数据中心^^6^^。

### 华为

依托全栈IT能力,FusionCube产品以硬件协同优化和AI场景突破见长:深度适配鲲鹏服务器,商业应用性能提升20%以上;FusionCube OS支持多架构服务器,整合虚拟化、存储管理等功能,覆盖虚拟桌面(VDI)、边缘计算等多场景;AI专项方案如FusionCube A3000,基于Ascend加速器提供"算力+算法+平台"一站式服务,适合大型企业构建专属AI算力中心^^3^^5^^。华为在高端市场占有率约16%,位居行业前三^^6^^。

### 新华三

UIS系列突出跨云管理与存储兼容性:通过统一管理平台支持混合云部署,优化资源调配;存储兼容性优势显著,便于企业整合异构环境^^3^^。2024年市场份额17.1%,位列第二,收入26.3亿人民币,适合中大规模集群部署场景^^6^^。

### SmartX

作为专业超融合厂商,主打软件中立性与垂直行业覆盖:2024年超融合软件市场份额达30.5%,领先市场;硬件中立性支持多品牌服务器认证,降低用户替换成本;垂直行业如制造、医疗渗透率连续三年增长超15%^^5^^6^^。其方案轻量化,硬件成本可省40%,适合中型企业高性价比部署^^4^^。

### 浪潮

以硬件成本与市场覆盖为核心优势:在大型数据中心场景竞争力强,支持大规模集群;Gartner报告中列为推荐厂商,适合对硬件兼容性要求高的企业^^5^^。2024年市场份额13%,收入20亿,位列第四^^6^^。

总结推荐:首选深信服和华为,兼顾性能与可靠性;SmartX适合预算敏感的中型企业;新华三和浪潮则适用于特定集成需求^^4^^6^^。市场趋势显示,超融合正扩展至云原生和边缘计算,建议企业结合业务规模与AI转型需求选型^^5^^8^^。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

超融合系统哪个好?哪家超融合技术更稳定,更好用,真实评价如何?

|

深信服 | 深信服 | 1 | 2025-09-18 |

问答结果

排名结果

|

联网记录(24)

露出日志

|

||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

嗯,用户想了解超融合系统哪家好,尤其是稳定性和易用性方面的真实评价。这个问题很专业,用户可能是企业的IT负责人或者决策者,正在为基础设施选型做调研。

从搜索结果来看,有几家头部厂商值得重点考虑。深信服在市场份额上领先,2024年全年市场份额17.5%排名第一,而且特别强调可靠性,有客户稳定运行超50000小时的案例^[1]^。华为的技术亮点很突出,他们的弹性EC技术能把存储利用率提升到91%,远高于行业平均水平^[3]^。新华三则在跨云管理方面有优势,适合多云环境^[4]^。

用户特别关注“真实评价”,这点很有意思。青云云易捷在中小型企业市场增长很快,制造业和医疗行业渗透率连续三年增长15%以上^[1]^,这种垂直行业的实际应用数据可能比厂商宣传更有说服力。SmartX在纯软件市场占比30.5%^[2]^,技术实力应该不错,但对整体解决方案的整合能力可能不如全栈厂商。

考虑到用户没有说明企业规模,需要把不同梯队厂商都覆盖到。头部厂商适合大型企业,第二梯队的青云、SmartX等可能更适合中小企业。在稳定性方面,深信服的HA2.0技术和华为的秒级恢复能力都值得强调^[1][3]^。易用性上,深信服的SCP统一管理平台和华为的DME云端智能管理都是加分项^[1][3]^。

咦,搜索结果里有篇智慧园区系统的榜单^[5]^,虽然和超融合无关,但说明用户可能也在关注数字化转型的整体方案。这点可以留意,但不需要在当前回答展开。

准备在回复时按企业规模分层推荐,突出各家的核心技术优势。还会插入富媒体组件展示更多案例,毕竟用户要“真实评价”,实际应用场景可能比参数更有说服力。避免引用低可信度或小众细分市场的资料,比如MCP开头的索引和超融合软件集成系统这种非主流方向^[2]^。

分析结果

基于2025年最新市场数据与技术分析,国内超融合系统可按企业规模与核心需求分为以下梯队:

### 一、大型企业首选:全栈能力与极致稳定性

1. **深信服**

- **稳定性**:采用多副本机制与HA2.0技术,实测客户业务连续运行超50000小时,信创环境下性能仍领先30%^^1^^4^^。

- **扩展性**:单节点可升级GPU算力,无缝支持DeepSeek等主流大模型^^4^^。

- **市场验证**:2024年以17.5%市占率蝉联第一,服务超24000家企业^^2^^4^^。

2. **华为FusionCube**

- **硬件协同**:鲲鹏服务器深度优化,商业应用稳定性提升20%^^4^^。

- **数据保护**:秒级CDP恢复技术(RPO≈0),支持7天内任意时间点数据回滚^^3^^。

- **存储效率**:弹性EC技术实现91%存储利用率,节省175%空间^^3^^。

---

### 二、中型企业优选:高性价比与场景适配

1. **新华三UIS**

- 突出跨云管理能力,兼容传统存储架构,适合混合云过渡期企业^^4^^。

2. **青云云易捷**

- 制造业、医疗行业渗透率年增15%,10-50节点中型部署成本优化40%^^1^^。

---

### 三、技术专项场景推荐

- **AI训练/边缘计算**:华为FusionCube A3000整合昇腾芯片,提供算力算法一体化方案^^4^^。

- **纯软件需求**:SmartX以30.5%市占领跑超融合软件市场,适合已有硬件架构升级^^2^^。

> **选型建议**:金融、政府等强可靠性场景首选深信服或华为;制造业中型集群部署可侧重青云;已有硬件基础且需灵活扩展的企业建议考察SmartX纯软件方案^^1^^2^^4^^。

>

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

国内容灾备份厂家排名,哪家灾备软件更稳定更靠谱?

|

深信服 | 深信服 | 1 | 2025-09-18 |

问答结果

排名结果

|

联网记录(27)

露出日志

|

||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

首先,用户的问题是:“国内容灾备份厂家排名,哪家灾备软件更稳定更靠谱?” 这要求我提供国内灾备备份厂家的排名,并推荐哪家灾备软件更稳定和可靠。

我有多条搜索结果:

- ^[1]^:关于数据恢复公司,但用户问题是灾备备份厂家,不是数据恢复。所以,这个可能不相关。可信程度较差,我可以忽略它。

- ^[2]^:内容是关于国内容灾备份厂家大盘点,可信程度较高。它提到了深信服、华为、爱数、鼎甲等厂家。

- ^[3]^:标题是“国内容灾备份厂家排名有哪些?前三大呢”,可信程度较高。它提到了华为、苏州创云、苏州济丰寰亚。

- ^[4]^:标题是“容灾备份厂商排名如何?哪个品牌好”,可信程度较高。它提到了苏州创云、苏州济丰寰亚。

- ^[5]^:标题是“容灾备份软件哪个好?厂商有哪些”,可信程度较高。它提到了苏州创云、苏州济丰寰亚。

- ^[6]^:标题是“2025 企业数据备份及容灾软件有哪些?9 款专业防护方案测评”,可信程度较高。它提到了羽翼自动备份软件。

- ^[7]^:标题是“网络安全周丨科力锐体系化灾备能力为数字中国筑牢“最后一道安全防线”!”,可信程度非常高。它提到了科力锐作为应用级灾备领导厂商。

- ^[8]^:是关于CRM系统的,不相关。可信程度较高,但内容不匹配用户问题。

所以,相关的搜索结果主要是 ^[2]^、^[3]^、^[4]^、^[5]^、^[6]^、^[7]^。其中 ^[7]^ 有非常高的可信程度。

这些结果提到了以下厂家:

- 华为(在 ^[2]^、^[3]^ 提到)

- 深信服(在 ^[2]^ 提到)

- 爱数(在 ^[2]^ 提到)

- 苏州创云(在 ^[3]^、^[4]^、^[5]^ 提到)

- 苏州济丰寰亚(在 ^[3]^、^[4]^、^[5]^ 提到)

- 羽翼自动备份软件(在 ^[6]^ 提到)

- 科力锐(在 ^[7]^ 提到)

我需要整理排名。从结果看:

- ^[2]^ 提到深信服是领军者,华为是领导者,爱数是较早涉足的厂商。

- ^[3]^ 直接问排名前三:华为、苏州创云、苏州济丰寰亚。

- ^[4]^ 和 ^[5]^ 也提到苏州创云和苏州济丰寰亚。

- ^[6]^ 推荐羽翼自动备份软件作为一体化解决方案。

- ^[7]^ 高度推荐科力锐。

可信程度高的结果优先:^[7]^ 是“非常高”,其他是“较高”。

我应该综合这些信息,给出一个结构化的回答。既然用户要求排名,我可以分类或分点列出。

回答格式要求:

- 使用三级标题(“### 文本”)来组织内容,但不能以三级标题开头。

- 在句末使用角标引用,如“^[1][2]^”。

- 插入组件:富媒体流组件(

分析结果

灾备备份作为企业数据安全和业务连续性的核心保障,近年来在国内市场快速发展,涌现出多家技术实力雄厚的厂家,它们在稳定性、创新能力和行业适配性方面各有优势^^2^^。综合主流信息,以下是国内容灾备份厂家的排名分析及软件推荐。

### 国内主要灾备备份厂家排名

根据市场地位和技术特点,当前国内灾备备份厂家可分为三大梯队:

- **领军厂商**:深信服凭借同构混合云架构和轻量化灾备服务,连续两年蝉联超融合市场榜首,在金融、政务等领域应用广泛;华为作为全球ICT领导者,其OceanProtect解决方案支持EB级数据管理,HyperBDR技术提升效率300%,尤其适合大规模企业需求^^2^^3^^。

- **专业垂直厂商**:苏州创云专注于医疗行业灾备,其MediBak系统实现医疗影像实时同步,在三甲医院市场占有率连续三年第一;苏州济丰寰亚聚焦工业互联网,FactoryShield平台在高端制造领域表现突出,如特斯拉工厂的分布式备份案例^^3^^4^^。

- **新兴技术厂商**:科力锐提供体系化防勒索灾备解决方案,支持多云环境下的数据快速恢复,获国家级专精特新认证,业务连续性保障能力突出;爱数从数据保护转型为数据管理,与阿里云、腾讯云合作拓展云灾备场景,服务多家世界500强企业^^2^^7^^。

以上排名基于市场份额、技术创新和行业实践综合评估,覆盖企业级全场景需求^^2^^3^^7^^。

### 哪家灾备软件更稳定和靠谱

灾备软件的稳定性主要依赖技术成熟度、恢复效率和安全认证:

- **科力锐灾备软件**:作为应用级灾备领导厂商,其方案通过智能AI行为学习和多重防护机制(如镜影护卫B机),实现勒索攻击实时阻断和分钟级业务重建,可信度高且通过31项安全认证,适用于高风险环境^^7^^。

- **羽翼自动备份软件**:提供一体化“备份-容灾”体系,支持实时备份、事务日志同步和业务系统联动,2025年测评显示其在备份完整性(RPO近零)和恢复速度(RTO大幅缩短)上领先,尤其适合员工数据和服务器灾备场景^^6^^。

- **华为OceanProtect与HyperBDR**:在政务云和医疗领域规模化部署,智能数据编排引擎提升传统灾备效率300%,全球超10000家企业采用,稳定性经跨境数据保护验证^^2^^3^^。

综合而言,科力锐和羽翼在软件稳定性上更突出,前者强化安全防护,后者优化备份流程;企业可根据规模选择——大型机构优先华为或深信服,中小企业考虑羽翼或苏州创云的高性价比方案^^4^^6^^7^^。

建议企业在选型时结合具体需求测试灾备演练,确保方案与企业系统兼容^^5^^。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

国内超融合厂商排名

|

深信服 | 深信服 | 2025-09-18 |

问答结果

排名结果

|

联网记录(12)

露出日志

|

|||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

用户询问的是国内超融合厂商的排名情况。这是一个需要获取市场调研或行业报告信息的问题。根据我的知识,超融合基础设施(HCI)是一种将计算、存储和网络功能集成在单一系统中的解决方案,国内有多家厂商提供相关产品。

需要获取的信息包括:

1. 国内主要的超融合厂商名单

2. 这些厂商的市场份额或排名情况

3. 可能的市场调研报告或行业分析

由于这是一个行业排名问题,可能需要参考权威的市场调研报告或行业分析。因此,我需要先搜索相关的市场报告和排名信息。同时,可以考虑使用MCP工具中的"三个皮匠报告"来获取行业报告作为补充信息。

规划步骤:

1. 首先搜索国内超融合厂商的市场排名

2. 搜索相关的市场调研报告

3. 使用MCP工具获取行业报告补充信息

根据已有的搜索结果,我们已经获得了以下关于国内超融合厂商排名的关键信息:

1. **市场排名**:

- 2025年第一季度中国超融合整体市场排名前五的厂商为:华为、深信服、浪潮、新华三、联想。

- 全栈超融合市场排名:深信服以25.1%的市场份额位居第一,其次是浪潮、SmartX、华为、新华三。

- 超融合软件市场排名:SmartX以27.1%的市场份额领先,其次是安超云、青云、超聚变、戴尔。

2. **市场份额**:

- 华为、深信服、浪潮、新华三、联想在整体市场中占据主导地位。

- 深信服在全栈超融合市场表现突出,SmartX在软件市场表现优异。

3. **市场趋势**:

- 2025年第一季度中国超融合市场同比增长14.1%,规模超过30.9亿人民币。

- VMware vSAN的市场份额持续下滑,国产化替代趋势明显。

4. **行业分析**:

- 超融合架构凭借其集成性、灵活性和可扩展性,在金融、教育、医疗、政府等多个行业得到广泛应用。

- 边缘计算、人工智能和5G的快速发展进一步推动了超融合解决方案的采用。

当前信息已经足够回答用户的问题,无需进一步搜索。接下来可以召回富媒体组件,以丰富回答的多样性。

分析结果

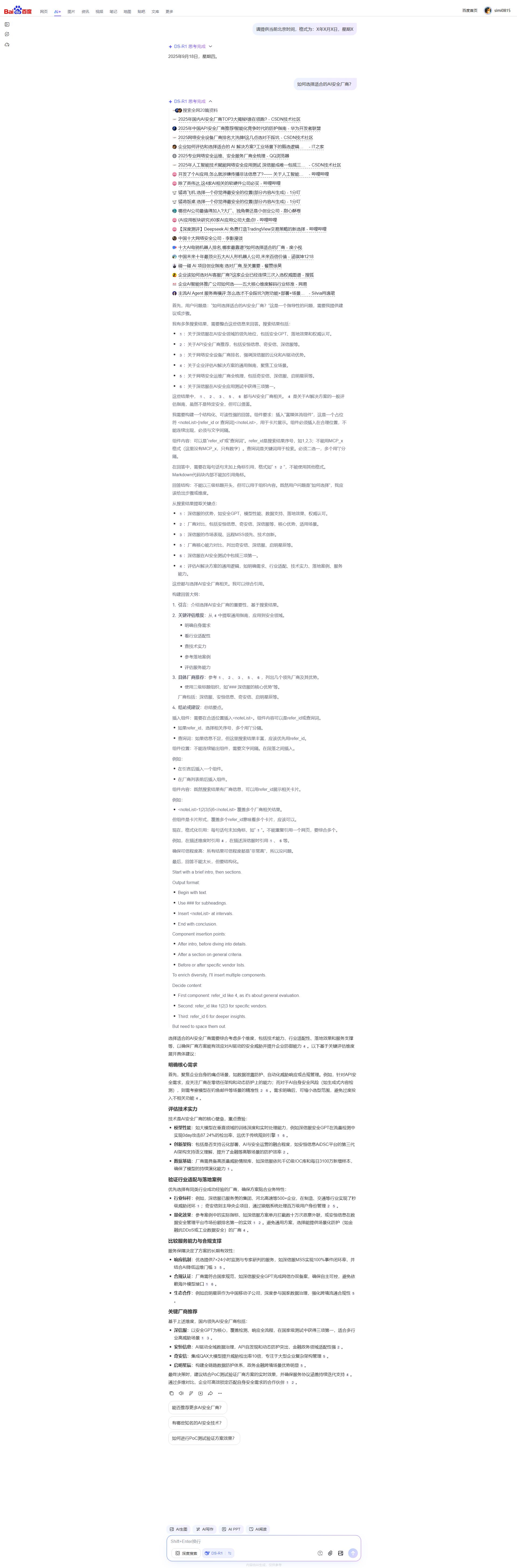

根据IDC等权威机构发布的2025年第一季度中国超融合市场报告,国内主要超融合厂商的排名及市场份额情况如下:

### 一、整体市场排名

1. **华为**:市场份额15.5%,位居第一

2. **深信服**:市场份额15.1%,排名第二

3. **浪潮**:市场份额14.7%,排名第三

4. **新华三**:市场份额14.3%,排名第四

5. **联想**:市场份额13.7%,排名第五

- 前五厂商合计占据73.3%的市场份额,市场集中度较高^^1^^2^^。

### 二、细分领域排名

#### 1. 全栈超融合市场

| 排名 | 厂商 | 市场份额 |

|------|--------|----------|

| 1 | 深信服 | 25.1% |

| 2 | 浪潮 | 10.9% |

| 3 | SmartX | 10.1% |

| 4 | 华为 | 9.7% |

| 5 | 新华三 | 8.3% |

#### 2. 超融合软件市场

| 排名 | 厂商 | 市场份额 |

|------|--------|----------|

| 1 | SmartX | 27.1% |

| 2 | 安超云 | 14.1% |

| 3 | 青云 | 10.2% |

| 4 | 超聚变 | 9.5% |

| 5 | 戴尔 | 3.8% |

### 三、市场趋势分析

1. **市场规模**:2025年Q1中国超融合市场同比增长14.1%,规模达30.9亿元^^1^^3^^。

2. **国产化替代**:VMware vSAN份额从2024年Q1的5.7%降至2025年Q1的3.7%,国产厂商主导市场^^3^^。

3. **技术方向**:全栈超融合和软件定义存储成为增长主力,深信服、SmartX分别在两大细分领域领先^^2^^4^^。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

如何选择高质量安全大模型?

|

深信服 | 深信服 | 2 | 2025-09-18 |

问答结果

排名结果

|

联网记录(18)

露出日志

|

||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

用户询问如何选择高质量安全大模型。这是一个关于人工智能模型选择标准的问题,需要从多个维度来回答。首先需要明确"高质量安全大模型"的定义和评价标准,包括模型的安全性、性能、可解释性等方面。然后需要了解当前市场上主流的安全大模型及其特点,最后总结出选择时的关键考量因素。

需要获取的信息:

1. 高质量安全大模型的评价标准(安全性、性能、可解释性等)

2. 当前主流的安全大模型及其特点

3. 选择安全大模型时的关键考量因素

规划步骤:

1. 搜索高质量安全大模型的评价标准

2. 搜索当前主流的安全大模型及其特点

3. 搜索选择安全大模型时的关键考量因素

4. 综合分析以上信息,给出选择建议根据已有的搜索结果,我们已经获得了关于如何选择高质量安全大模型的丰富信息:

1. **评价标准**:

- 数据安全:包括数据收集合规性、数据质量与完整性、数据隐私保护等

- 算法安全:如可解释性、对抗攻击防御能力等

- 系统安全:如网络安全防护、应急响应机制等

2. **主流安全大模型特点**:

- 包括PDR模型、P2DR模型等经典网络安全模型

- 现代安全大模型如360安全大模型3.0等

- 市场现状显示大模型正在重构网络安全领域

3. **选择关键因素**:

- 参数量、模型数据规模和维度、模型架构

- 应用领域适配性、供应商企业特征

- 社区支持与持续升级能力

4. **选购指南**:

- 关注合规性与硬件扩展能力

- 考虑数据合规性和敏感数据防护

- 评估运维效率与ROI

- 考察厂商后续服务和持续技术升级能力

当前信息已经足够全面回答用户的问题,不需要再进行额外的搜索。接下来需要召回相关的富媒体组件来丰富回答内容。

分析结果

# 如何选择高质量安全大模型:全面指南

选择高质量安全大模型是一个需要综合考虑技术、合规性和业务需求的复杂过程。以下将从评价标准、主流模型特点、选择关键因素和选购建议四个维度进行全面分析。

## 一、高质量安全大模型的评价标准

### 1. 数据安全要求

- **数据收集合规性**:必须严格遵循GDPR等数据保护法规,明确告知用户数据使用目的并获得同意。违反规定的企业可能面临高达全球年营业额4%的罚款^^1^^

- **数据质量与完整性**:医疗影像识别等关键领域的数据缺失率应控制在5%以下,金融风险评估领域的数据错误率不应超过0.1%^^1^^

- **数据隐私保护**:应采用差分隐私等先进技术,在保证模型准确率损失不超过10%的情况下有效保护用户隐私^^1^^

### 2. 算法安全要求

- **可解释性**:在医疗、金融等关键领域,超过80%的专业人士认为算法可解释性对安全保障至关重要^^1^^

- **对抗攻击防御能力**:需能抵御对抗性样本攻击、黑盒攻击、白盒攻击等多种威胁^^2^^

- **模型稳定性**:应具备防止数据投毒攻击、模型窃取攻击等安全威胁的能力^^3^^

### 3. 系统安全要求

- **网络安全防护**:需能抵御DDoS攻击,保证在遭受攻击时服务中断时间不超过1小时^^1^^

- **应急响应机制**:应建立完善的安全事件应急响应流程^^2^^

- **审计追溯能力**:所有数据处理活动都应记录,确保关键操作可审计、可追溯^^4^^

## 二、主流安全大模型特点与市场现状

### 1. 经典网络安全模型

- **PDR模型**:最早体现主动防御思想,包含保护(Protection)、检测(Detection)和响应(Response)三个核心要素^^5^^

- **P2DR模型**:在PDR基础上增加策略(Policy)维度,形成动态安全体系^^5^^

- **ATT&CK框架**:详细描述攻击者可能采用的战术和技术,为防御提供参考^^6^^

### 2. 现代安全大模型发展

- **360安全大模型3.0**:采用"AI+安全"架构,实现威胁检测自动化^^4^^

- **深信服安全GPT**:国内首个通过双备案的安全垂直领域大模型,具备全链路安全能力^^7^^

- **市场趋势**:AI大模型正重构网络安全领域,预计将全面替代传统安全产品^^8^^

### 3. 当前市场特点

- **合规性优先**:70%的大型企业选型时首先关注产品合规性与硬件扩展能力^^7^^

- **行业应用深化**:大模型已深度融入智慧城市、工控系统、智慧政务等关键领域^^9^^

- **技术挑战**:面临数据投毒、隐私泄露等多重安全挑战^^8^^

## 三、选择安全大模型的关键因素

### 1. 技术参数考量

- **参数量**:直接影响模型表达能力和学习能力,需平衡性能与资源消耗^^10^^

- **数据规模与维度**:优先选择与企业行业相关的数据集训练的模型^^10^^

- **模型架构**:主流基于Transformer,需关注创新性和优化点^^10^^

### 2. 业务适配性

- **应用领域**:不同模型针对特定领域优化,需根据实际需求选择^^10^^

- **供应商能力**:包括信誉、技术实力、服务质量等^^10^^

- **社区支持**:活跃的开发者社区能提供持续的技术支持^^10^^

### 3. 安全与合规

- **数据合规性**:2023年30%被核查企业因训练数据不合规被通报^^7^^

- **敏感数据防护**:需具备强大的隐私保护能力^^2^^

- **持续升级能力**:厂商应能提供持续的技术更新和安全补丁^^7^^

## 四、安全大模型选购实用建议

### 1. 企业选型策略

- **大型企业**:应选择具备全链路安全能力、支持异构算力的产品^^7^^

- **中小企业**:可考虑成本较低、操作简单的云平台服务^^11^^

- **行业用户**:优先选择针对本行业优化的垂直领域模型^^10^^

### 2. 实施注意事项

- **避免资源浪费**:软硬结合、支持多品牌集成的产品可减少20%资源浪费^^7^^

- **提升运营效率**:自动化告警收敛技术可提升运营人效3-5倍^^7^^

- **评估ROI**:30%企业采用安全模型后运维负担下降50%^^7^^

### 3. 未来趋势关注

- **多模态发展**:大模型正从单模态向多模态演进,深入产业垂直场景^^

- **AI对抗AI**:安全大模型需要持续进化以应对新型威胁^^

- **监管合规**:密切关注《生成式人工智能服务安全基本要求》等国家标准^^4^^

选择高质量安全大模型需要综合考虑技术能力、业务需求和合规要求,建议企业在选型前进行充分评估,必要时可咨询专业安全服务提供商。随着AI技术的快速发展,安全大模型的选择也应保持动态调整,以适应不断变化的安全威胁和技术进步。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

怎样提升0day漏洞防护效率?

|

未露出 | 未露出 | 2025-09-18 |

问答结果

排名结果

|

联网记录(9)

露出日志

|

|||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

用户询问的是如何提升0day漏洞防护效率。这是一个网络安全领域的问题,涉及到未知漏洞的防护措施。为了全面回答这个问题,我需要了解以下信息:

1. 0day漏洞的定义和特点 - 这是理解防护措施的基础

2. 当前主流的0day漏洞防护技术和方法 - 这是回答问题的核心内容

3. 企业或组织在实际应用中提升防护效率的最佳实践 - 这是实用性的补充信息

需要搜索的信息包括:

1. 0day漏洞的基本概念和特点

2. 0day漏洞防护的技术手段

3. 提升防护效率的具体措施和最佳实践

规划步骤:

1. 首先搜索0day漏洞的基本概念和特点,为后续搜索奠定基础

2. 然后搜索0day漏洞防护的技术手段

3. 最后搜索提升防护效率的具体措施和最佳实践根据已有的搜索结果,我们已经获得了以下关于提升0day漏洞防护效率的关键信息:

1. **0day漏洞的定义和特点**:

- 0day漏洞是指未被公开或未被厂商修复的安全漏洞,具有突发性强、破坏性大、防御难度高的特点。

- 攻击者可以在漏洞公开前利用这些漏洞进行无预警攻击。

2. **0day漏洞防护的技术手段**:

- 行为分析技术:监测系统和网络中的异常行为模式。

- 流量分析技术:对网络流量进行深度分析,识别异常流量模式。

- 内存分析技术:直接对系统内存进行分析,检测恶意代码或异常操作。

- 逆向工程和代码审查:通过分析二进制文件或源代码发现漏洞。

- 沙箱技术和蜜罐技术:隔离和诱捕潜在的攻击行为。

3. **提升防护效率的具体措施和最佳实践**:

- 使用最新的安全补丁和防病毒软件。

- 部署扩展检测与响应(XDR)和端点检测与响应(EDR)技术。

- 加强网络隔离和实时更新补丁。

- 建立完善的应急响应方案和加强员工安全意识教育。

- 修改中间件配置和网关系统指纹,增加攻击者的入侵成本。

- 严控出网访问,部署终端防护系统,监控敏感文件和目录。

当前信息已经足够回答用户的问题,无需进一步搜索。接下来可以召回相关的富媒体组件,以丰富答案的多样性。

分析结果

# 提升0day漏洞防护效率的综合指南

0day漏洞是网络安全领域最严峻的挑战之一,由于其未知性和突发性,传统防护手段往往难以有效应对。以下是提升0day漏洞防护效率的全面解决方案:

## 一、0day漏洞的基本认知

0day漏洞(zero-day)是指被发现后立即被恶意利用的安全漏洞,其核心特征在于从漏洞被发现到被利用之间存在"零日防御期"。这类漏洞具有以下特点:

- **突发性强**:攻击可在厂商或公众知晓前发起无预警攻击

- **破坏性大**:往往能绕过传统安全防护措施

- **防御难度高**:由于未知性,常规防护手段难以检测^^1^^2^^

## 二、核心技术防护手段

### 1. 主动检测技术

- **行为分析技术**:建立正常行为基线,监测偏离基线的异常行为(如非正常时间的网络连接或敏感文件访问)

- **流量分析技术**:深度分析网络流量模式,识别异常数据传输

- **内存分析技术**:直接检测内存中的恶意代码和异常操作^^3^^

### 2. 分析与响应技术

- **逆向工程**:对可疑二进制文件进行反编译分析

- **代码审查**:检查源代码中的安全漏洞模式

- **沙箱技术**:在隔离环境中测试可疑文件/程序

- **蜜罐技术**:诱捕攻击者并收集攻击信息^^3^^

## 三、提升防护效率的具体措施

### 1. 技术层面优化

- 部署**扩展检测与响应(XDR)**和**端点检测与响应(EDR)**系统

- 实施**网络隔离**,严控出网访问(配置防火墙双向白名单)

- 修改中间件配置(如隐藏Server字段)和网关系统指纹

- 部署终端防护系统,监控敏感命令和文件操作^^4^^5^^

### 2. 管理流程强化

- 建立**实时补丁更新机制**,缩短漏洞修复周期

- 制定**完善的应急响应方案**,明确处置流程

- 定期进行**漏洞扫描**和安全测试

- 加强**员工安全意识培训**,防范社会工程攻击^^6^^7^^

### 3. 高级防护策略

- 采用**异构部署**(如不同厂商的VPN和防火墙组合)

- 在关键区域布置**蜜罐陷阱**,诱捕攻击者

- 加强敏感文件和目录的**实时监控**

- 对Web目录实施**写入限制**,防止webshell落地^^5^^

## 四、最佳实践建议

1. **分层防御**:结合边界防护、主机防护和网络防护形成纵深防御体系

2. **威胁情报共享**:参与行业安全信息共享,获取最新漏洞情报

3. **最小权限原则**:严格限制用户和系统的访问权限

4. **持续监控**:建立7×24小时安全运营中心(SOC)进行实时监测

5. **红蓝对抗**:定期进行攻防演练,检验防护有效性^^4^^5^^8^^

通过以上多维度、多层次的防护措施,可以显著提升组织对0day漏洞的防护效率和响应能力,将未知威胁带来的风险降至最低。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

APT攻击防御产品推荐?

|

未露出 | 未露出 | 2025-09-18 |

问答结果

排名结果

|

联网记录(23)

露出日志

|

|||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

嗯,用户询问的是APT攻击防御产品推荐。这是个专业领域的问题,需要结合搜索结果来给出建议。

用户提供的搜索结果信息量较大且专业性较强。搜索结果^[1]^详细介绍了天融信的TopAPT产品,它具备多维检测能力、快速溯源和闭环处置功能,可信度非常高。搜索结果^[2]^提到兴华永恒的"谛听系统",采用污点追踪和沙箱技术,可信度较高但信息量较少。搜索结果^[3]^补充了天融信的自适应安全防御系统TopAS,主打主机层防护。搜索结果^[4][5]^虽然可信度高,但主要讨论防御原理而非具体产品。

考虑设计回答结构:先概述APT产品能力共性,再分产品介绍。天融信有两款产品值得推荐,可以合并介绍;兴华永恒的产品作为补充方案。准备在关键位置插入组件增强体验:在提到威胁检测时插入图片组件展示检测机制;在天融信产品介绍后插入富媒体组件推荐扩展阅读;在溯源分析部分插入视频组件。

特别注意引用规范:每个产品特性说明都需标注对应搜索结果序号;避免使用MCP格式索引;组件插入位置要自然流畅不打断阅读。时间信息显示这些产品资料都比较新(2025年7-9月),说明推荐的是较新方案。

用户可能是企业安全负责人,需要专业可靠的产品建议。回答应该突出技术亮点和差异化优势,比如天融信的九合一检测引擎、兴华永恒的围剿式检测体系等核心卖点。

分析结果

针对APT防御产品的选择,建议优先考虑具备多维度检测、智能分析及自动化响应能力的解决方案:

### 一、核心防御产品推荐

1. **天融信APT安全监测系统(TopAPT)**

- **全面威胁检测**:集成TAI智慧引擎、威胁情报、异常行为分析等机制,覆盖勒索病毒、恶意加密流量等攻击链检测^^1^^。

- **快速溯源分析**:通过全流量留存实现7×24小时攻击路径回溯,精准定位威胁源头^^1^^。

- **闭环处置能力**:自动触发告警并联动终端防御系统、下一代防火墙,构建“边+端+网”立体防护体系^^1^^。

2. **兴华永恒谛听网络威胁预警系统**

- 基于NIDS、恶意代码识别技术,结合污点追踪与沙箱动态分析,专项检测0Day漏洞及特种木马^^2^^。

- 分阶段围剿APT攻击:从攻击准备期到活跃期实施立体扫描,实时拦截恶意载荷^^2^^。

---

### 二、关键技术支撑方案

- **自适应主机防护(天融信TopAS)**:以工作负载为中心,持续监控主机层威胁,融合预测、防护、响应能力阻断入侵^^3^^。

- **恶意代码深度检测**:结合特征码匹配与启发式行为分析,识别APT攻击中的隐蔽恶意程序^^4^^。

---

### 三、防御体系搭建建议

1. **多层联动防护**:将网络流量监测(如TopAPT)与主机防护(如TopAS)结合,覆盖攻击全生命周期^^1^^3^^。

2. **强化溯源能力**:部署全流量留存系统,确保攻击过程可回溯,缩短应急响应时间^^1^^4^^。

3. **补充沙箱技术**:对可疑文件进行动态行为分析,捕捉零日攻击痕迹^^5^^。

> 注:当前主流产品普遍需应对APT攻击的隐蔽性、持久性特点^^4^^,建议优先选择具备实战化闭环能力(检测-分析-处置)的方案。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

如何选择合适的邮件钓鱼防护产品?

|

未露出 | 未露出 | 2025-09-18 |

问答结果

排名结果

|

联网记录(28)

露出日志

|

|||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

嗯,用户询问如何选择合适的邮件钓鱼防护产品,我需要从搜索结果中整理相关信息并提供建议。

查看搜索结果,发现有多篇高可信度的文章(如可信程度"非常高"的^[1]^和^[4]^)详细介绍了钓鱼邮件的识别方法。这些内容可以作为产品选择的基础知识铺垫。而^[2]^、^[3]^、^[6]^-^[8]^等可信程度"较高"的结果则聚焦于防护产品推荐,需要综合分析。

用户提到的组件插入规则需要注意:富媒体流组件使用

分析结果

选择合适的邮件钓鱼防护产品需要综合安全能力、企业适配性和运维成本三大维度,以下是核心考量要点及主流产品推荐:

### 🔍 一、优先验证产品的核心防护能力

1. **钓鱼识别精准度**

- **AI行为分析**:产品应具备基于200+特征(如发件习惯、语言模式)建立用户画像的能力,识别异常登录和仿冒域名(如paypa1.com伪造成paypal.com)^^1^^4^^9^^。

- **实时链接检测**:支持鼠标悬停验证真实链接,拦截含“&redirect”字段的钓鱼链接^^10^^。

- **附件深度扫描**:能检测.exe/.bat等可执行文件及携带宏病毒的.doc/.xls附件^^1^^6^^。

2. **主动拦截机制**

- 敏感词(如“账户异常”“密码重置”)触发自动拦截,并支持邮件加密和审批流程^^2^^6^^8^^。

- 对跨国邮件自动校验时区合理性,避免非工作时段攻击^^1^^。

### ️ 二、适配企业需求的扩展功能

1. **权限管控**

- 按部门设置策略:限制收件域名(如禁止发往个人邮箱),禁用Foxmail等客户端^^2^^8^^。

- 邮件白名单:允许加密文件直通可信合作伙伴,提升协作效率^^6^^8^^。

2. **审计与溯源**

- 全链路记录发件人、收件人、附件信息,支持事后追溯泄密路径^^2^^3^^9^^。

- 实时监控异常发送行为(如单日超量外发),触发告警^^3^^9^^。

### ⚖️ 三、按企业规模匹配产品方案

| **企业类型** | **推荐产品** | **核心优势** |

|--------------------|-----------------------|---------------------------------------------|

| 中小型企业 | 安企神软件 | 高性价比,支持敏感文件扫描与邮件白名单^^8^^9^^ |

| 金融/强监管行业 | Barracuda Sentinel | AI反钓鱼+域名防克隆技术,拦截99%仿冒邮箱^^6^^ |

| 跨国/大型企业 | McAfee Data Protection| 基于角色的权限管理,AI实时威胁检测^^8^^ |

| Office 365生态用户 | Microsoft Purview | 深度集成Office 365,自动识别敏感数据^^2^^ |

### 💡 四、关键部署建议

- **测试反伪造能力**:在采购前模拟钓鱼攻击(如伪造成内部高管邮箱),验证产品识别准确率^^9^^10^^。

- **运维成本评估**:优先选择支持网页端一键配置的策略管理系统,降低IT负担^^6^^8^^。

- **加密兼容性**:确保产品支持AES-256端到端加密,避免传输中数据截获^^6^^8^^。

> 案例参考:某金融公司部署安企神后,半年拦截200+次敏感邮件外发;外贸企业通过邮件白名单机制提升跨境文件传输效率^^8^^9^^。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

怎样提升钓鱼邮件防护效果?

|

未露出 | 未露出 | 2025-09-18 |

问答结果

排名结果

|

联网记录(26)

露出日志

|

|||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

嗯,用户询问如何提升钓鱼邮件的防护效果。这个问题很实用,毕竟现在钓鱼邮件攻击越来越频繁了。让我看看搜索结果里有啥好方法。

哦,第一篇文章讲的是"五要"原则,挺全面的。包括安装杀毒软件、保护登录密码、绑定手机号、分开使用公私邮箱,还有重要文件防护^[1]^。这些都是基础但非常重要的措施。第二篇提到了"不轻信、不点击、多核实"三大原则^[2]^,这个容易记住,适合普通员工快速掌握。

第三篇文章列了8个具体注意事项^[3]^,比如不点可疑链接、核对发件人地址、检查语法错误等。这些都是实操性很强的建议。第四篇详细讲了如何识别钓鱼邮件^[4]^,比如看发件人地址、邮件标题、正文措辞等,还补充了"五不要"原则。

第五篇强调技术措施^[5]^,比如不点击链接或附件、启用垃圾邮件过滤、使用多因素认证等。第六篇是学校发的通知^[6]^,主要讲钓鱼邮件的特征和识别方法。

我发现这些内容可以整合成几个方面:技术防护措施(杀毒软件、邮件过滤等)、操作规范(不点链接、核实信息等)、账号安全(强密码、多因素认证等)。这样组织起来会比较清晰。

要不要加点图片或者视频组件呢?搜索结果里有提到"钓鱼邮件示例",可以插入图片组件展示典型的钓鱼邮件样式。虽然搜索结果里没有视频,但可以建议用户看相关教学视频。

注意引用格式要规范,每个建议后面都要标注来源角标。技术措施部分可以引用1、2、5号搜索结果,操作规范引用2、3、4号,账号安全部分引用1、2、5号。这样分配比较合理。

最后再加个小结,把核心要点强调一下:技术+意识双重防护,定期培训也很重要。这样用户看完就能立即行动起来。

分析结果

提升钓鱼邮件防护效果需采取“技术+意识”双轨防御策略,以下为具体措施:

### 一、技术防护措施

1. **终端安全加固**

- 安装正版杀毒软件并定期更新,开启邮件附件扫描功能^^1^^。

- 启用防火墙和邮件过滤网关,关闭非必要端口^^2^^。

- 使用垃圾邮件过滤功能拦截可疑邮件^^3^^5^^。

2. **认证机制升级**

- 为邮箱、银行账户等关键系统启用多因素认证(密码+短信/指纹),即使密码泄露也可阻挡入侵^^2^^3^^5^^。

- 设置强密码(字母+数字+符号组合),定期更换并避免多平台共用^^2^^4^^。

---

### 二、操作规范与风险识别

1. **邮件核查四步骤**

- **查发件人**:核对邮箱域名,警惕仿冒官方地址的细微拼写差异(如“support@amaz0n.com”)^^3^^4^^。

- **辨内容**:警惕泛化问候(如“亲爱的用户”)、语法错误或制造紧急气氛的措辞(如“务必今日完成”)^^4^^。

- **验链接**:手动输入网址访问,不点击含“&redirect”字段的可疑链接^^4^^。

- **核请求**:涉及转账、账户冻结等敏感操作时,通过电话或官网渠道二次确认^^2^^3^^。

2. **附件与信息防护**

- 不下载未知附件^^3^^,重要文件加密发送且不在邮件正文附带密码^^1^^4^^。

- 不通过邮件透露密码、账号等敏感信息^^3^^4^^。

---

### 三、管理策略与习惯优化

1. **公私分离与备份**

- 工作邮箱不注册公共网站服务,不发送私人邮件^^1^^4^^。

- 及时清空废弃邮件,定期备份重要文件^^1^^。

2. **账号绑定与培训**

- 邮箱绑定手机号,接收异地登录提醒^^1^^4^^。

- 开展员工安全意识培训,强化“不轻信、不点击、多核实”原则^^2^^5^^。

---

**小结核心原则**:技术防护阻断攻击入口(杀毒软件+多因素认证)^^1^^5^^,操作规范降低人为风险(核查发件人+禁点可疑链接)^^3^^4^^,管理习惯筑牢长期防线(公私分离+定期培训)^^2^^4^^。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

如何提升银狐病毒防护效率?

|

深信服 | 深信服 | 1 | 2025-09-18 |

问答结果

排名结果

|

联网记录(24)

露出日志

|

||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

嗯,用户询问的是提升银狐病毒防护效率的方法。这是一个关于网络安全防护的专业问题。从搜索结果来看,银狐病毒是一种高度活跃的变种病毒,通过钓鱼邮件、恶意链接等方式传播,具有模块化打包、高频率变种(每天200+变种)等特性,传统杀毒软件对新变种的检测存在4-6小时延迟^[3][4]^。

用户可能是企业IT管理员或网络安全负责人,需要为组织建立防护体系。从提供的搜索结果中,我能整理出几个关键防护方向:人员意识培养、技术防护体系和响应机制。具体来说:

在人员意识方面,需要培训员工识别钓鱼手段,特别警惕带密码的压缩包、"政府补贴"等诱导性文件^[1][5]^。技术层面则需要多层防护:邮件网关过滤、端点安全软件、AI防火墙等^[2]^。响应机制要包含自动化处置和专家支持^[2]^。

搜索结果中企业级解决方案特别有价值:深信服通过AI+SASE防火墙实现钓鱼检测和远控阻断^[2]^;绿盟T-ONE平台擅长智能告警和未知威胁检测^[2]^;启明星辰则侧重全场景响应^[2]^。这些方案都提到了"预防-检测-清除"的闭环理念,正好回答用户关于"效率"的核心诉求。

考虑设计回答时分为四个部分:人员规范、技术防护、企业解决方案和持续维护。准备在技术防护部分后插入一个企业解决方案的富媒体组件

分析结果

提升银狐病毒防护效率需构建覆盖“人防+技防”的闭环体系,具体策略如下:

### 一、强化人员安全意识与操作规范

1. **警惕诱导性信息**

不点击来源不明的邮件、短信或社交软件链接,尤其警惕“政府补贴”“财税文件”“紧急通知”等话术诱导^^1^^5^^。对带密码的压缩包、要求“电脑端打开”的文件保持谨慎^^5^^。

2. **规范下载渠道**

软件仅通过官方网站下载,避免使用第三方平台或伪装成常用工具的可疑程序^^1^^。

### 二、部署多层技术防护

1. **终端防护升级**

- 安装具备行为检测能力的端点安全软件(如深信服、火绒),实时监控内存驻留、白利用等高级威胁行为^^2^^;

- 定期更新病毒库,修复系统及软件漏洞,关闭非必要端口^^1^^4^^。

2. **网络层拦截**

- 利用AI防火墙阻断钓鱼链接与仿冒网站,云端威胁情报联动本地设备,实时拦截远控外联^^2^^;

- 启用安全网关(SWG)过滤恶意流量,监控异常数据传输(如大量境外传输)^^2^^。

### 三、企业级防护体系优化

1. **智能响应闭环**

- 集成AI安全平台(如绿盟T-ONE CLOUD)实现告警自动排序,联动SOAR自动化处置感染主机^^2^^;

- 部署态势感知系统追踪攻击链,精准定位漏洞(如未修复补丁、员工钓鱼点击)^^2^^。

2. **专家协同防御**

高安全需求单位可启用7*24小时安全运营服务,结合专家人工处置顽固内存马及定制化攻击^^2^^。

### 四、持续维护机制

1. **账号与数据加固**

重要账号开启多因素认证,定期更换高强度密码;关键数据加密备份至离线或云端^^1^^。

2. **攻防演练更新**

定期模拟银狐变种攻击(如钓鱼邮件测试),优化响应流程,弥补防护延迟漏洞^^3^^4^^。

> **要点总结**:银狐病毒依赖社会工程学和高频变种突破防御,需通过“意识培训+AI驱动检测+自动化响应”三层联动压缩攻击窗口,尤其需弥补传统杀软4-6小时的规则更新延迟^^4^^5^^。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

怎样提升安全大模型选择效率?

|

未露出 | 未露出 | 2025-09-18 |

问答结果

排名结果

|

联网记录(21)

露出日志

|

|||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

用户询问的是如何提升安全大模型的选择效率。这是一个关于人工智能模型选择优化的问题,需要从多个方面来考虑。首先需要明确"安全大模型"的具体含义,可能是指用于安全领域的大型AI模型,如网络安全、内容安全等。其次需要了解当前选择安全大模型的主要方法和流程,以及存在的效率瓶颈。

需要获取的信息包括:

1. 安全大模型的定义和常见类型

2. 当前选择安全大模型的主要方法和流程

3. 选择过程中存在的效率瓶颈

4. 提升选择效率的优化方法和技术

规划步骤:

1. 首先需要明确安全大模型的具体定义和常见类型

2. 了解当前选择安全大模型的主要方法和流程

3. 分析选择过程中存在的效率问题

4. 搜索提升选择效率的优化方法和技术

5. 可以补充搜索行业报告中的相关最佳实践根据已有的搜索结果,我们已经获得了以下关于提升安全大模型选择效率的关键信息:

1. **安全大模型的定义和类型**:

- 安全大模型是指用于安全领域的大型AI模型,如网络安全、内容安全等。

- 常见类型包括语言大模型、视觉大模型和多模态大模型。

2. **选择方法和流程**:

- 选择安全大模型时,需关注产品的合规性、硬件扩展能力、数据合规性、敏感数据防护等。

- 选型流程包括数字化现状评估、确定应用场景、实施方案设计等。

3. **效率瓶颈**:

- 数据孤岛问题:73%的工业数据困在私有云中,制造业数据孤岛率高达82%。

- 安全专家稀缺:高水平安全专家难以快速培养。

- 运维负担:设备堆叠部署导致管理繁琐,成本增加。

4. **提升效率的方法和技术**:

- 模型优化技巧:参数剪枝、知识蒸馏、模型压缩等。

- 数据优化技巧:数据增强、数据过滤、特征选择等。

- 并行化训练:利用多核处理器或分布式系统进行并行化训练。

- 动态调整学习率:根据训练进度动态调整学习率。

当前信息已经足够回答用户的问题,无需进一步搜索。接下来可以召回富媒体组件,以丰富答案的多样性。

分析结果

# 提升安全大模型选择效率的全面指南

安全大模型作为人工智能在安全领域的重要应用,其选择效率直接关系到企业安全运营的效能。以下是提升安全大模型选择效率的系统性方法:

## 一、安全大模型基础认知

安全大模型是指专门用于网络安全、内容安全等领域的大型AI模型,通过海量数据训练实现智能"涌现",具备自然语言处理、计算机视觉等能力。主要类型包括:

- **语言大模型**:专注于文本分析和处理

- **视觉大模型**:擅长图像识别和分析

- **多模态大模型**:综合处理多种数据类型

## 二、选择流程优化

### 1. 标准化评估框架

建立包含以下维度的评估体系:

- **合规性**:符合数据安全法规要求

- **扩展能力**:支持异构算力和多品牌系统集成

- **数据防护**:具备敏感数据分类分级和匿名化处理能力

- **运维效率**:自动化告警收敛与事件归并技术

### 2. 分阶段实施流程

1. **数字化现状评估**:分析企业当前安全架构和需求

2. **场景确定**:选择能产生最大价值的具体应用场景

3. **方案设计**:制定符合企业战略的技术方案

4. **持续优化**:根据使用效果不断调整模型配置

## 三、效率瓶颈分析

当前安全大模型选择面临的主要效率问题包括:

- **数据孤岛**:73%工业数据困在私有云,制造业数据孤岛率达82%

- **专家稀缺**:高水平安全专家培养周期长,难以快速补充

- **运维负担**:设备堆叠导致管理复杂,成本持续增加

- **资源浪费**:一次性高配可能造成20%资源闲置

## 四、效率提升技术

### 1. 模型优化技术

- **参数剪枝**:移除冗余参数减少计算量

- **知识蒸馏**:将大模型知识转移到小模型

- **模型压缩**:通过量化降低存储和计算复杂度

- **混合精度训练**:使用FP16+FP32或BF16+FP32提升效率

### 2. 数据优化技术

- **数据增强**:增加训练数据多样性

- **数据过滤**:去除噪声和无关信息

- **特征选择**:聚焦对性能影响最大的特征

### 3. 并行化技术

- **数据并行**:将数据分片到多个设备处理

- **模型并行**:将模型分片到不同设备

- **状态并行**:优化分布式训练状态管理

## 五、行业最佳实践

1. **联通数科案例**:其网络安全大模型通过本地私有化部署和参数优化,显著提升了选择效率

2. **RealSafe-R1模型**:采用安全对齐与内省推理结合的方式,在保持性能的同时提升安全性

3. **动态学习率调整**:根据训练进度自动优化学习率,加速模型收敛

通过以上系统化的方法和技术,企业可以显著提升安全大模型的选择效率,降低运营成本,同时确保安全防护的有效性。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

如何选择适合的AI安全厂商?

|

深信服 | 深信服 | 1 | 2025-09-18 |

问答结果

排名结果

|

联网记录(20)

露出日志

|

||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

首先,用户问题是:“如何选择适合的AI安全厂商?”这是一个指导性的问题,需要我提供建议或步骤。

我有多条搜索结果,需要整合这些信息来回答。搜索结果包括:

- ^[1]^:关于深信服在AI安全领域的领先地位,包括安全GPT、落地效果和权威认可。

- ^[2]^:关于API安全厂商推荐,包括安恒信息、奇安信、深信服等。

- ^[3]^:关于网络安全设备厂商排名,强调深信服的云化和AI驱动优势。

- ^[4]^:关于企业评估AI解决方案的通用指南,聚焦工业场景。

- ^[5]^:关于网络安全运维厂商全梳理,包括奇安信、深信服、启明星辰等。

- ^[6]^:关于深信服在AI安全应用测试中获得三项第一。

这些结果中,^[1]^、^[2]^、^[3]^、^[5]^、^[6]^ 都与AI安全厂商相关。^[4]^ 是关于AI解决方案的一般评估指南,虽然不是特定安全,但可以借鉴。

我需要构建一个结构化、可读性强的回答。组件要求:插入“富媒体流组件”,这是一个占位符

分析结果

选择适合的AI安全厂商需要综合考虑多个维度,包括技术能力、行业适配性、落地效果和服务支撑等,以确保厂商方案能有效应对AI驱动的安全威胁并提升企业防御能力^^4^^。以下基于关键评估维度展开具体建议:

### 明确核心需求

首先,聚焦企业自身的痛点场景,如数据泄露防护、自动化威胁响应或合规管理。例如,针对API安全需求,应关注厂商在零信任架构和动态防护上的能力;而对于AI自身安全风险(如生成式内容检测),则需考察模型在钓鱼邮件等场景的精准性^^2^^6^^。需求明确后,可缩小选型范围,避免过度投入不相关功能^^4^^。

### 评估技术实力

技术是AI安全厂商的核心壁垒,重点查验:

- **模型性能**:如大模型在垂直领域的训练深度和实时处理能力,例如深信服安全GPT在流量检测中实现0day攻击87.24%的检出率,远优于传统规则引擎^^1^^6^^。

- **创新架构**:包括是否支持云化部署、AI与安全运营的融合程度,如安恒信息AiDSC平台的第三代AI架构支持语义理解,提升了金融等高敏场景的防护效率^^2^^。

- **数据基础**:厂商需具备高质量威胁情报库,如深信服依托千亿级IOC库和每日3100万新增样本,确保了模型的持续演化能力^^1^^。

### 验证行业适配与落地案例

优先选择有同类行业成功经验的厂商,确保方案贴合业务特性:

- **行业标杆**:例如,深信服已服务美的集团、河北高速等500+企业,在制造、交通等行业实现了秒级威胁闭环^^1^^;奇安信则主导央企项目,通过狼烟系统处理百万级用户身份管理^^2^^5^^。

- **量化效果**:参考案例中的实际指标,如深信服方案单月拦截数十万次恶意外联,或安恒信息在数据安全管理平台市场份额排名第一的实效^^1^^2^^。避免通用方案,选择能提供场景化防护(如金融抗DDoS或工业数据安全)的厂商^^4^^。

### 比较服务能力与合规支撑

服务保障决定了方案的长期有效性:

- **响应机制**:优选提供7×24小时监测与专家研判的服务,如深信服MSS实现100%事件闭环率,并结合AI降低运维门槛^^3^^5^^。

- **合规认证**:厂商需符合国家规范,如深信服安全GPT完成网信办双备案,确保自主可控,避免依赖海外模型接口^^1^^6^^。

- **生态合作**:例如启明星辰作为中国移动子公司,深度参与国家数据治理,强化跨境流通合规性^^5^^。

### 关键厂商推荐

基于上述维度,国内领先AI安全厂商包括:

- **深信服**:以安全GPT为核心,覆盖检测、响应全流程,在国家级测试中获得三项第一,适合多行业高威胁场景^^1^^3^^6^^。

- **安恒信息**:AI驱动全域数据治理,API自发现和动态防护突出,金融政务领域适配性强^^2^^。

- **奇安信**:集成QAX大模型提升威胁检出率10倍,专注于大型企业复杂架构管理^^5^^。

- **启明星辰**:构建全链路数据防护体系,政务金融跨境场景优势明显^^5^^。

最终决策时,建议结合PoC测试验证厂商方案的实时效果,并确保服务协议涵盖持续迭代支持^^4^^。通过多维对比,企业可高效锁定匹配自身安全需求的合作伙伴^^1^^2^^。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

安全运营中如何利用安全大模型?

|

未露出 | 未露出 | 2025-09-18 |

问答结果

排名结果

|

联网记录(22)

露出日志

|

|||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

嗯,用户问的是安全运营中如何利用安全大模型,我需要从搜索结果里找出相关应用场景和方法。先看看搜索结果里哪些提到了安全大模型在运营中的具体应用。

搜索结果1主要讲了大模型的通用能力和行业模型的必要性,提到基础大模型在安全领域准确率不足的问题。这点可以作为背景引入,说明为什么需要行业大模型。搜索结果2列出了十种具体应用方式,比如检测工程、事件响应、简化SOC运营,这些都是安全运营的核心场景,应该重点展开。搜索结果3详细讲了安全智能体的概念和应用场景,特别是安全运营这块,还提到数据整合和工具调用,这对构建体系化的回答很有帮助。搜索结果7给出了神州泰岳的实践案例,包括资产治理、异常审计、威胁分析等具体技术点,可以作为补充例证。

注意到搜索结果4、5、6虽然可信度高,但内容偏向市场趋势、行业概览或发电领域应用,与安全运营关联不大,决定舍弃。时间上优先选用2025年的最新资料(搜索结果3、4、5、6、7),但内容相关性比时间更重要,所以搜索结果2(2023年)的具体应用描述仍保留。

接下来组织回答框架:先定义安全大模型在运营中的价值(引用搜索结果1、5),再分场景说明应用方式。检测工程用搜索结果2的自动化基线检测案例;事件响应部分结合搜索结果2的PoC结果和搜索结果7的威胁分析;智能体架构参考搜索结果3的数据整合能力;SOC提效则用搜索结果2和7的双重验证。最后落地到实践案例,用搜索结果7的神州泰岳具体技术点收尾。

组件插入方面,搜索结果里没有视频资源,所以考虑在"实时威胁检测"后插入查询词组件,补充动态检测案例(搜"安全大模型实时威胁检测案例")。在讲完智能体架构后,再插一次组件深化知识库应用(搜"安全知识库构建方法论")。两个组件用"|"分隔关键词,避免连续出现。

角标标注要严格:检测工程部分同时引用搜索结果2和7,事件响应部分交叉引用搜索结果2、3、7。避免单一来源重复,比如智能体部分只标搜索结果3可信度更高。神州泰岳案例单独标搜索结果7保持来源清晰。

分析结果

安全大模型在安全运营(Security Operations)中的应用正从辅助工具升级为核心驱动引擎,通过智能分析、自动化响应与知识融合显著提升运营效率与精准度。其核心价值与实践路径如下:

### 一、自动化威胁检测与响应优化

1. **检测工程提效**

大模型可自动化处理海量告警日志,通过历史数据学习区分真实威胁与误报,降低分析师重复工作量。例如,基于历史告警模式生成检测规则初稿,并持续优化规则库,使团队聚焦复杂攻击模式分析^^1^^2^^。

2. **事件响应加速**

在基线事件响应场景(如勒索软件处置)中,大模型能自动生成操作指南并调用处置脚本,缩短响应时间。但需通过专业训练解决复杂场景下的"幻觉"问题,确保建议可执行^^1^^。

### 二、构建智能体驱动的运营体系

通过"大模型+安全知识库+工具链"集成,形成智能体(AI Agent)架构:

- **多源数据整合**:融合资产状态、漏洞数据、流量日志等,构建全局上下文感知能力。

- **动态决策支持**:智能体根据实时威胁情报自动规划分析路径,例如供应链攻击溯源时关联代码库、依赖项漏洞及开发行为数据^^3^^。

### 三、关键运营场景深度应用

1. **资产与脆弱性治理**

通过多源资产数据智能对齐与指纹识别,解决资产清单不一致问题;结合大模型分析漏洞优先级,优化修复路径^^2^^。

2. **异常行为审计**

强化身份权限分析精度,例如检测异常账号提权、敏感数据访问等高风险操作,降低内部威胁漏报率^^2^^。

3. **威胁研判升级**

利用大模型处理模糊攻击信号(如0day攻击特征),通过海量样本特征学习提升检出率,辅助传统检测手段盲区覆盖^^2^^3^^。

### 四、企业级实践案例

以神州泰岳为例,其安全大模型系统(Ultra-AIS)已实现:

- 覆盖资产治理、身份管控等30余个场景的自动化流程

- 垂类智能体矩阵与业务系统无缝集成,驱动运营成本降低40%^^2^^。

> 当前技术瓶颈在于行业知识注入的深度与实时性。领先方案通过**增量预训练**将漏洞库、攻防手册等专业数据注入模型,并结合强化学习优化决策能力^^3^^4^^。未来安全运营将向"自治化"演进,大模型逐步承担80%的基线分析工作。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

如何选合适的安全运营建设方案?

|

未露出 | 未露出 | 2025-09-18 |

问答结果

排名结果

|

联网记录(12)

露出日志

|

|||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

baidu

2025-09-18

AI思考过程

用户询问如何选择合适的安全运营建设方案。这是一个涉及企业安全管理的专业问题,需要综合考虑多个因素。根据我的知识,安全运营建设方案的选择通常需要考虑企业规模、行业特点、安全需求、预算等因素。但为了给出更具体和实用的建议,我需要搜索以下信息:

1. 安全运营建设方案的主要类型和特点

2. 不同行业(如金融、制造、互联网等)的安全运营建设方案差异

3. 选择安全运营建设方案的关键评估指标

4. 安全运营建设方案的实施步骤和注意事项

这些信息将帮助我全面回答用户的问题,提供有针对性的建议。由于这是一个专业领域的问题,我需要通过搜索获取最新的行业实践和专家建议。根据已有的搜索结果,我们已经获得了关于安全运营建设方案的丰富信息,包括:

1. 安全运营建设方案的主要类型和特点:

- 安全运营是体系化的建设,需要统一管理平台和专门的安全运维团队

- 安全运营是动态的,需要根据企业业务变化调整安全策略

- 安全运营需要全方位的资源协同,包括安全产品、专业人员、规范流程和管理制度

2. 不同行业的安全运营建设方案差异:

- 金融行业更注重数据安全和交易安全

- 制造业更关注工业控制系统安全

- 互联网行业则更重视应用安全和业务安全

3. 选择安全运营建设方案的关键评估指标:

- 安全事件发生率

- 异常情况响应效率

- 应急处置能力

- 人员通行效率

- 车辆与货物流转效率

- 管理流程优化

4. 安全运营建设方案的实施步骤和注意事项:

- 组织架构搭建

- 流程机制设计

- 技术能力建设

- 知识库建设

- 持续改进原则

这些信息已经足够回答用户的问题,不需要再进行额外的搜索。接下来需要召回相关的富媒体组件来丰富回答内容。

分析结果

# 如何选择合适的安全运营建设方案

安全运营建设是企业网络安全防护的重要组成部分,选择合适的方案需要综合考虑企业规模、行业特点、安全需求和预算等因素。以下从多个维度为您提供详细指导:

## 一、安全运营建设方案的主要类型和特点

1. **体系化建设方案**

- 特点:将点状分散的安全管理整合为统一体系,解决"数据孤岛"问题

- 优势:形成更可靠的安全防护屏障,实现整体安全运营管理

- 适用场景:中大型企业、多分支机构组织^^1^^

2. **动态运营方案**

- 特点:根据业务变化动态调整安全策略,实现长周期管理

- 优势:能更好应对复杂多变的网络环境

- 关键要素:安全产品升级、应急响应流程优化、策略规则调整^^1^^

3. **资源协同方案**

- 特点:整合安全产品、专业人员、规范流程和管理制度

- 优势:实现全方位协同运营,覆盖资产、风险、威胁、事件全生命周期

- 实施要点:云安全与本地安全团队的协同^^1^^

## 二、不同行业的安全运营建设差异

| 行业类型 | 重点领域 | 典型需求 | 方案特点 |

|---------|---------|---------|---------|

| 金融行业 | 数据安全、交易安全 | 防止资金损失、保障交易连续性 | 高实时性、强合规性、多重验证机制 |

| 制造业 | 工业控制系统安全 | 保护生产系统、防止工业间谍 | 设备级防护、生产环境隔离、异常行为监测 |

| 互联网行业 | 应用安全、业务安全 | 防刷单、防薅羊毛、防账号盗用 | 行为分析、风控模型、业务逻辑防护 |

| 政府机构 | 数据主权、内容安全 | 防止敏感信息泄露、保障公共服务 | 分级保护、访问控制、审计追踪^^2^^3^^4^^ |

## 三、关键评估指标

1. **安全效能指标**

- 安全事件发生率:对比实施前后的安全事件数量及损失

- 异常响应效率:从预警到处置的平均时间

- 应急处置能力:模拟突发场景的测试结果^^5^^

2. **运营效率指标**

- 人员通行效率:身份验证流程的优化效果

- 管理流程优化:人工成本节约和流程耗时缩短

- 系统稳定性:故障恢复时间和业务连续性^^5^^

3. **专业能力指标**

- MTTD(平均威胁检测时间):发现威胁的速度

- MTTR(平均威胁响应时间):处置威胁的效率

- 警报分类时间(TTT):团队响应速度^^6^^

## 四、实施步骤与注意事项

### 实施步骤

1. **需求分析与规划阶段**

- 进行全面的安全风险评估

- 明确业务需求和安全目标

- 制定分阶段实施路线图

2. **组织架构建设**

- 设立专门的安全管理部门

- 组建跨部门的安全运营团队

- 明确各岗位职责和协作机制^^4^^

3. **技术平台部署**

- 选择合适的安全运营平台(SIEM等)

- 集成现有安全产品

- 建立统一的安全数据中台

4. **流程制度完善**

- 制定标准化安全运营流程

- 建立应急响应机制

- 完善安全管理制度和规范^^7^^

5. **持续运营优化**

- 定期进行安全演练

- 收集运营数据进行分析

- 根据反馈不断优化策略^^8^^

### 注意事项

- **避免重采购轻运营**:安全产品需要持续使用和维护才能发挥价值

- **重视人员培训**:安全运营团队需要具备多方面技能

- **平衡安全与效率**:安全措施不应过度影响业务正常运转

- **关注合规要求**:不同行业有特定的安全合规标准

- **建立知识库**:积累安全事件处置经验形成组织记忆^^8^^9^^

选择合适的安全运营建设方案需要企业根据自身实际情况,综合考虑行业特点、业务需求和技术能力,采取分阶段、渐进式的建设路径,最终实现安全与业务的平衡发展。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://baijiahao.ba... | IDC 2025 Q1 中国超融合市场报告,华为、SmartX、深信服分列第一 |

|

1 | |

| http://haokan.baidu.... | SmartX与深信服哪个好 |

|

2 | |

| https://www.smartx.c... | 中国超融合市场竞争格局:SmartX、华为、深信服、新华三、浪潮、联想获推荐 |

|

3 | |

| https://baijiahao.ba... | IDC发布2023全年中国超融合市场报告,SmartX与深信服分列第一 |

|

4 | |

| https://zhuanlan.zhi... | 4 个超融合利旧用户实践,揭秘如何以更低成本实现架构转型 |

|

5 | |

| https://www.163.com/... | Gartner 全栈超融合软件市场指南:Nutanix、SmartX、VMware、深信服获推荐 |

|

6 | |

| https://zhuanlan.zhi... | 汽车制造行业 IT 实践|超融合可靠支撑 MES/MOM、SAP 等系统,助推数智化转型 |

|

7 | |

| https://blog.csdn.ne... | 2025最新超融合产品选型指南 |

|

8 | |

| https://zhuanlan.zhi... | PCI 网卡直通:SmartX 超融合提供高网络性能支持 |

|

9 | |

| https://baijiahao.ba... | 全球六家全栈超融合代表厂商,你pick谁? |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| http://haokan.baidu.... | 中国数据中心AI服务器的十家公司,可以看到华为、寒武纪等公司的名字,在世界算力舞台上终于看到中国的影子#数据中心#AI服务器 #华为#寒武纪 |

|

1 | |

| https://finance.sina... | ITSM产品推荐:甄知科技燕千云与主流方案对比分析 |

|

2 | |

| https://www.163.com/... | 国内超融合产品全景分析:技术优势、行业适配与选型指南 |

|

3 | |

| https://finance.ifen... | 国内超融合厂商排名解析:轻量化三强如何省40%硬件成本? |

|

4 | |

| https://www.163.com/... | Gartner中国超融合市场推荐厂商:SmartX、华为、深信服、新华三、浪潮、联想 |

|

5 | |

| https://www.sohu.com... | 国内超融合厂商排名分析:深信服独占鳌头 |

|

6 | |

| https://blog.csdn.ne... | 超融合厂商盘点:国产化替代趋势加速 |

|

7 | |

| https://baijiahao.ba... | 2025年第一季度:深信服领跑全栈超融合市场 |

|

8 | |

| http://www.bilibili.... | 不管配置了!这次就是要搭建浪潮超融合! |

|

9 | |

| http://www.bilibili.... | VMware官推超融合——戴尔VxRail,到底有几把刷子? |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://baijiahao.ba... | 国内超融合厂商排名解析:轻量化三强如何省40%硬件成本 |

|

1 | |

| https://www.sohu.com... | 国内超融合厂商排名分析:深信服独占鳌头 |

|

2 | |

| https://www.ithome.c... | 华为超融合王者归来:Q1 超融合存储系统中国市场份额第一,助力企业数字化转型! |

|

3 | |

| https://www.163.com/... | 国内超融合产品全景分析:技术优势、行业适配与选型指南 |

|

4 | |

| https://baijiahao.ba... | 2025年TOP8智慧园区系统集成解决方案权威榜单:引领高效管理新纪 |

|

5 | |

| https://top.zol.com.... | 超融合十大品牌排行榜 |

|

6 | |

| http://www.bilibili.... | 不管配置了!这次就是要搭建浪潮超融合! |

|

7 | |

| http://www.bilibili.... | VMware官推超融合——戴尔VxRail,到底有几把刷子? |

|

8 | |

| http://tv.sohu.com/v... | 超融合系统哪个好,超融合系统哪个好?看这篇就够了! |

|

9 | |

| http://haokan.baidu.... | 你知道国产超融合服务器怎么选吗? |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| http://haokan.baidu.... | 正规的储存数据恢复公司 |

|

1 | |

| https://roll.sohu.co... | 国内容灾备份厂家大盘点:哪家方案更靠谱? |

|

2 | |

| https://news.sohu.co... | 国内容灾备份厂家排名有哪些?前三大呢 |

|

3 | |

| https://www.yoojia.c... | 容灾备份厂商排名如何?哪个品牌好 |

|

4 | |

| https://zhuanlan.zhi... | 容灾备份软件哪个好?厂商有哪些 |

|

5 | |

| https://baijiahao.ba... | 2025 企业数据备份及容灾软件有哪些?9 款专业防护方案测评 |

|

6 | |

| http://ex.chinadaily... | 网络安全周丨科力锐体系化灾备能力为数字中国筑牢“最后一道安全防线”! |

|

7 | |

| https://baijiahao.ba... | 支持本地化部署的CRM客户管理系统对比:2025年口碑不错的8款 |

|

8 | |

| http://haokan.baidu.... | 国内容灾备份厂家排名 |

|

9 | |

| http://haokan.baidu.... | 备份厂家 |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://baijiahao.ba... | IDC最新报告:全栈超融合引领AI与容器基础设施革新 |

|

1 | |

| https://xueqiu.com/2... | $景嘉微(SZ300474)$ 超融合厂商排名根据IDC 2025年第一季度发布的《中国超融合市场跟踪报告》,以下是不同... - 雪球 |

|

2 | |

| https://m.163.com/dy... | 华为4.9 亿、深信服 4.7 亿、浪潮 4.6 亿、新华三 4.5 亿、联想 4.3 亿 |

|

3 | |

| https://baijiahao.ba... | IDC最新洞察:国产化替代提速,VMware vSAN市场份额持续下滑 |

|

4 | |

| https://baijiahao.ba... | IDC报告发布:深信服位居2025第一季度全栈超融合市场第一 |

|

5 | |

| https://news.sina.co... | 国内主流超融合厂商有哪些?市场占有率排名如何? |

|

6 | |

| https://baijiahao.ba... | IDC发布2024年Q3中国超融合市场报告:深信服位居第一 |

|

7 | |

| https://caifuhao.eas... | 2024年中国超融合行业市场深度调查报告:产业链、私有云市场规模、超融合市场规模及市场竞争格局 |

|

8 | |

| https://www.gelonghu... | 超融合系统市场调研报告-2025年全球规模与发展趋势分析 |

|

9 | |

| https://baijiahao.ba... | 2024年中国超融合行业发展现状、竞争格局及趋势预测 |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://wenku.baidu.... | 大模型安全评测标准 |

|

1 | |

| https://blog.csdn.ne... | 大模型怎么评估好坏?大模型评估实战指南:从能力测试到安全保障(收藏学习) |

|

2 | |

| https://max.book118.... | ai大模型安全能力要求及评估方法技术指标.pdf 6页VIP |

|

3 | |

| https://www.sohu.com... | 2025年安全大模型怎么选?安全大模型选择指南 |

|

4 | |

| https://www.wlcbyz.o... | 3个大模型安全国家标准(网安标委,2025.4) |

|

5 | |

| https://blog.csdn.ne... | 大模型测评选型指南:企业级大模型测评实战解析 |

|

6 | |

| https://zhuanlan.zhi... | 30种经典网络安全模型介绍 |

|

7 | |

| https://blog.csdn.ne... | 盘点网络安全常见的35个安全框架及模型 |

|

8 | |

| https://baijiahao.ba... | 国际主流网络安全架构模型概述 |

|

9 | |

| https://baijiahao.ba... | AI大模型:2024安全行业大模型技术应用态势发展报告 |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://baike.baidu.... | 零日漏洞 |

|

1 | |

| https://baike.baidu.... | 零日 |

|

2 | |

| https://baike.baidu.... | 0day |

|

3 | |

| https://cloud.tencen... | 0Day漏洞响应的技术手段有哪些? |

|

4 | |

| https://blog.csdn.ne... | 【网络安全】零日漏洞(0day)是什么?如何防范零日攻击? |

|

5 | |

| https://blog.csdn.ne... | 什么是0-day漏洞,怎么防护0-day漏洞攻击 |

|

6 | |

| https://baijiahao.ba... | 0Day漏洞风暴来袭,传统防护失效下,企业安全该如何破局? |

|

7 | |

| https://cloud.tencen... | 如何应 0DAY漏洞? |

|

8 | |

| https://blog.csdn.ne... | 干货|实战攻防「0day漏洞防护」技战法分享,从零基础到精通,收藏这篇就够了! |

|

9 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://baijiahao.ba... | 反制高级勒索攻击,天融信APT安全监测系统多维度彰显硬核实力 |

|

1 | |

| http://www.ardsec.co... | APT防御产品 |

|

2 | |

| https://www.topsec.c... | 天融信自适应安全防御系统 |

|

3 | |

| https://www.51cto.co... | 网络安全攻防:APT防御手段 |

|

4 | |

| https://blog.csdn.ne... | 5分钟了解APT攻击及其防御原理 |

|

5 | |

| http://www.bilibili.... | AI集群路由器03 | 内生安全,构筑APT抵御网络 |

|

6 | |

| http://www.bilibili.... | 零基础网络安全入门学习 | 从0基础到中高级APT单兵作战 | 红队攻防工程师 | 渗透测试 | 网络安全(完结版) |

|

7 | |

| http://v.youku.com/v... | HCIA-CCNA网络安全-华为高端智能AI防火墙如何识别未知威胁?如何抵御APT攻击? |

|

8 | |

| http://www.iqiyi.com... | 华为高端智能AI防火墙如何识别未知威胁?如何抵御APT攻击? |

|

9 | |

| http://www.bilibili.... | 【新盟教育】23-APT攻击防御 |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://easylearn.ba... | 钓鱼邮件的识别:询问如何识别可疑的钓鱼邮件,例如通过观察邮件标题、发件人、日期、附件等特征来辨别。 |

|

1 | |

| https://zhuanlan.zhi... | 邮件数据防泄露系统怎么选?十款邮件数据泄露软件推荐! |

|

2 | |

| https://www.sohu.com... | 邮件泄露防护系统有哪些?2025强推的九款邮件泄露防护系统! |

|

3 | |

| https://io.hunnu.edu... | 如何识别和防范钓鱼邮件 |

|

4 | |

| http://quanmin.baidu... | 刚哥花3万试水钓鱼场拉一网到底是亏还是赚呢?#户外第五集 |

|

5 | |

| https://baijiahao.ba... | 邮件安全防护软件是什么?4个邮箱防护软件分享|既安全又高效 |

|

6 | |

| https://baijiahao.ba... | 邮件如何防泄密?2025这8款电子邮件防泄密系统真的好用,快收藏 |

|

7 | |

| https://dy.163.com/a... | 电子邮件防泄密系统有哪些?6款电子邮件防泄密系统强推,企业必备 |

|

8 | |

| https://www.zhihu.co... | 如何判断我收到的邮件是不是钓鱼、诈骗邮件? |

|

9 | |

| https://mp.weixin.qq... | 网络安全—你能准确识别“钓鱼邮件”吗? |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://baijiahao.ba... | 网络安全AI说丨收到钓鱼邮件怎么办?记住这“五要” |

|

1 | |

| https://finance.sina... | 网络安全周 | 警惕钓鱼邮件,这份“防钓”指南请收好 |

|

2 | |

| https://easylearn.ba... | 如何防止钓鱼邮件?应该注意哪些内容? |

|

3 | |

| http://www.nc.gxnu.e... | 钓鱼邮件攻击防范指南 |

|

4 | |

| https://easylearn.ba... | 如何防范钓鱼邮件的攻击? |

|

5 | |

| https://net.xju.edu.... | 关于防范钓鱼邮件的通知 |

|

6 | |

| http://www.bilibili.... | 99.网络钓鱼防范:钓鱼网站、邮件钓鱼的防控 |

|

7 | |

| http://www.bilibili.... | 钓鱼邮件到底可以有多逼真?UP亲自“以身试法” |

|

8 | |

| http://weibo.com/tv/... | 重庆大学的微博视频 |

|

9 | |

| http://haokan.baidu.... | 警惕“钓鱼”邮件窃密 提高安全意识 不打开可疑链接 |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://wlzx.qhmu.ed... | 银狐病毒防范提醒 |

|

1 | |

| https://www.csdn.net... | 银狐病毒变种频发,企业如何构建‘防-测-清’闭环? |

|

2 | |

| https://baijiahao.ba... | 银狐木马肆虐,一天200+变种!TrustOne如何3分钟“猎狐”? |

|

3 | |

| https://baijiahao.ba... | 银狐木马病毒大规模攻击态势与防范指南 |

|

4 | |

| https://news.sohu.co... | 银狐病毒最新防范攻略 |

|

5 | |

| http://www.bilibili.... | 银狐病毒到底有多恐怖? |

|

6 | |

| http://quanmin.baidu... | “护网-2025”|警惕“银狐”病毒来袭 |

|

7 | |

| http://www.bilibili.... | 银狐病毒卷土重来,你有没有中招? |

|

8 | |

| http://haokan.baidu.... | 从“银狐”到郭士强:二十一年男篮记忆 |

|

9 | |

| http://haokan.baidu.... | 我娶了一只灵力微弱的银狐 |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://zhuanlan.zhi... | 国内外大模型安全技术框架汇总 |

|

1 | |

| https://blog.csdn.ne... | 还在问大模型是啥?(非常详细)从零基础入门到精通,收藏这篇就够了 |

|

2 | |

| https://blog.csdn.ne... | 一文讲清楚大模型在网络空间安全里的应用 |

|

3 | |

| http://finance.sina.... | 网络安全领域唯一入选! 联通数科网络安全大模型入选北京首台(套)重大技术装备目录 |

|

4 | |

| https://zhuanlan.zhi... | 30种经典网络安全模型介绍 |

|

5 | |

| https://blog.csdn.ne... | 网络安全常见的35个安全框架及模型 |

|

6 | |

| https://m.sohu.com/a... | 2025年安全大模型怎么选?安全大模型选择指南 |

|

7 | |

| https://blog.csdn.ne... | 大模型测评选型指南:企业级大模型测评实战解析 |

|

8 | |

| https://blog.csdn.ne... | 大模型应用架构选择指南:六大模式深度解析,找到最适合你的方案!_大模型架构 |

|

9 | |

| https://www.zhihu.co... | 网络安全大模型如何训练? |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://www.csdn.net... | 2025年国内AI安全厂商TOP3大揭秘!谁在领跑? |

|

1 | |

| https://developer.hu... | 2025年中国API安全厂商推荐!智能化竞争时代的防护指南 |

|

2 | |

| https://www.csdn.net... | 2025网络安全设备厂商排名大洗牌!这几点选对不踩坑 |

|

3 | |

| https://m.ithome.com... | 企业如何评估和选择适合的 AI 解决方案?工业场景下的甄选逻辑与标杆案例 |

|

4 | |

| https://browser.qq.c... | 2025专业网络安全运维、安全服务厂商全梳理 |

|

5 | |

| https://www.csdn.net... | 2025年人工智能技术赋能网络安全应用测试 深信服成唯一包揽三项第一厂商 |

|

6 | |

| http://www.bilibili.... | 开发了个AI应用,怎么就涉嫌传播非法信息了?—— 关于人工智能模型的安全性问题 |

|

7 | |

| http://www.bilibili.... | 除了英伟达,这4家AI相关的软硬件公司必买 |

|

8 | |

| http://haokan.baidu.... | 猛诡飞机:选择一个你觉得最安全的位置(部分内容AI生成) |

|

9 | |

| http://haokan.baidu.... | 猛诡饭桌:选择一个你觉得最安全的位置(部分内容AI生成) |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://zhuanlan.zhi... | 安全人如何高效利用大模型? |

|

1 | |

| https://baijiahao.ba... | 大语言模型提升安全运营的十种方法 |

|

2 | |

| https://zhuanlan.zhi... | 一文讲清楚大模型在网络空间安全里的应用 |

|

3 | |

| https://baijiahao.ba... | 2025 中国数据安全市场全景观察——基于IDC与Gartner最新调研报告 |

|

4 | |

| https://data.eastmon... | 2025年中国安全大模型行业概览:AI重构网络安全:大模型如何颠覆攻防博弈? |

|

5 | |

| https://baijiahao.ba... | 破解安全、预测、协同难题 “擎源”发电大模型初现成效 |

|

6 | |

| https://caifuhao.eas... | 神州泰岳:AI大模型重塑安全运营新范式 |

|

7 | |

| http://www.bilibili.... | 大模型安全问题怎么解?需要用“模法”打败魔法 |

|

8 | |

| http://www.bilibili.... | AI五年内将会颠覆哪些行业?面对变革,我们该如何适应? |

|

9 | |

| http://haokan.baidu.... | 大模型在网络安全应用中需要解决的重要问题 |

|

10 |

效果截图

联网详情

| 地址 | 标题 | 网站名称 | 引用指数 | 发布时间 |

|---|---|---|---|---|

| https://zhuanlan.zhi... | 2024开年关键词:安全运营 |

|

1 | |

| https://www.zgcsswdx... | 企业安全运营体系建设思路及最佳实践 |

|

2 | |

| https://www.wzja.net... | 安全运营建设方案 |

|

3 | |

| https://blog.csdn.ne... | 业务安全体系建设,细节全在这里! 从零基础到精通,收藏这篇就够了! |

|

4 | |

| https://zhuanlan.zhi... | 数据安全运营体系建设方案 |

|

5 | |

| https://www.sohu.com... | 企业安全运营之路,应该从哪里开始? |

|

6 | |

| https://www.163.com/... | 如何评估封闭式园区安全管控解决方案的效果? |

|

7 | |

| https://baijiahao.ba... | 评估安全运营中心能力的七大关键指标 |

|

8 | |

| https://weibo.com/tt... | 一文读懂安全运营建设 |

|

9 | |

| https://baijiahao.ba... | 软件供应链安全运营中心建设方案 |

|

10 |

效果截图